DKIM署名ドメイン管理

最終更新日:2025年07月31日

概要

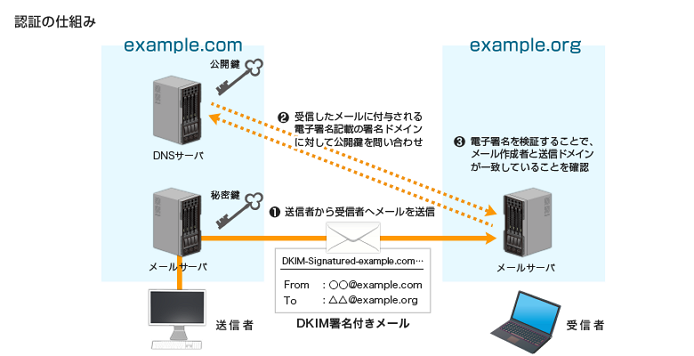

DKIMは、電子署名を付けたメールを配信し、受信者が電子署名を認証することによって、受信したメールが正当な送信者によって配信されたメールであること、メール本文が改ざんされていないことを確認できる技術です。

スパイラルから配信する全てのメール(※1)はDKIM署名を付与して送信します。

スパイラルからのメール配信において、デフォルトの設定ではスパイラルのドメインが署名した「第三者署名」で配信が可能です。

第三者署名で配信する場合、メール作成者であるユーザ側で必要な設定や対応作業はありません。

また、ユーザによる署名である「作成者署名」で配信することも可能です。

作成者署名をする場合は、SPIRAL側およびユーザが管理しているDNS側の設定が必要となります。

(1)スパイラルで署名(第三者署名)する場合

スパイラルは、作成者署名のないメールに、自動的にスパイラルが署名する機能を備えています。

スパイラルが署名する第三者署名を利用する場合、対応作業はありません。(※2)

(2)差出人メールアドレスのドメインで署名(作成者署名)する場合(※3)

送信メールの差出人メールアドレス(Fromアドレス)のドメインで署名する「作成者署名」でメールを送信する場合は、操作画面でドメインの登録と署名に必要なキーペア(秘密鍵・公開鍵)を生成し、公開鍵をユーザが管理しているDNSサーバに公開します。

詳細な設定方法は下記をご確認ください。

※1 メールグループで設定するメール

※2 DNSサーバにDKIMの署名ポリシーを記載するDKIM-ADSPを宣言している場合は、第三者署名によるメール配信を設定できないことがあります。

※3 2024年2月1日以降に適用されるGoogle社送信者向けガイドラインに準拠するためには、作成者署名を利用してメールを配信いただく必要があります。

1. DKIM署名の設定(作成者署名の場合)

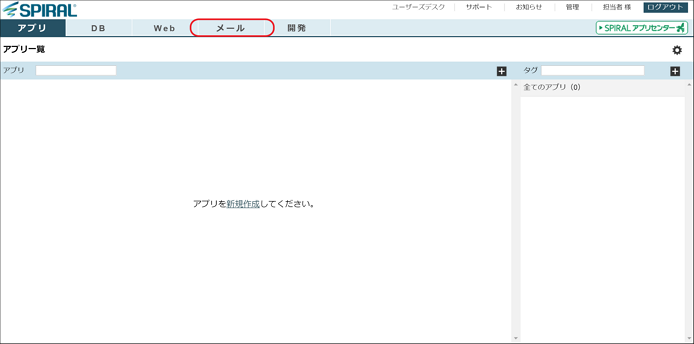

画面の「メール」をクリックします。

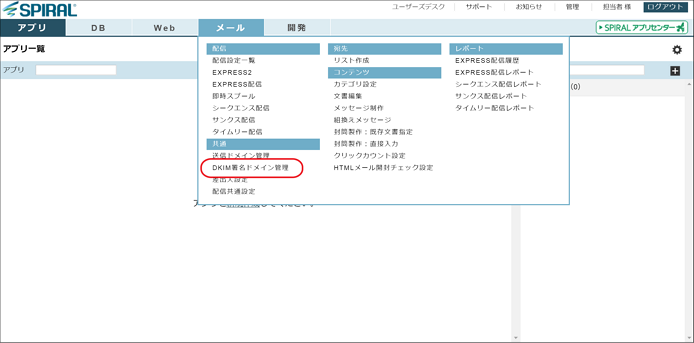

DKIM署名ドメイン管理をクリックします。

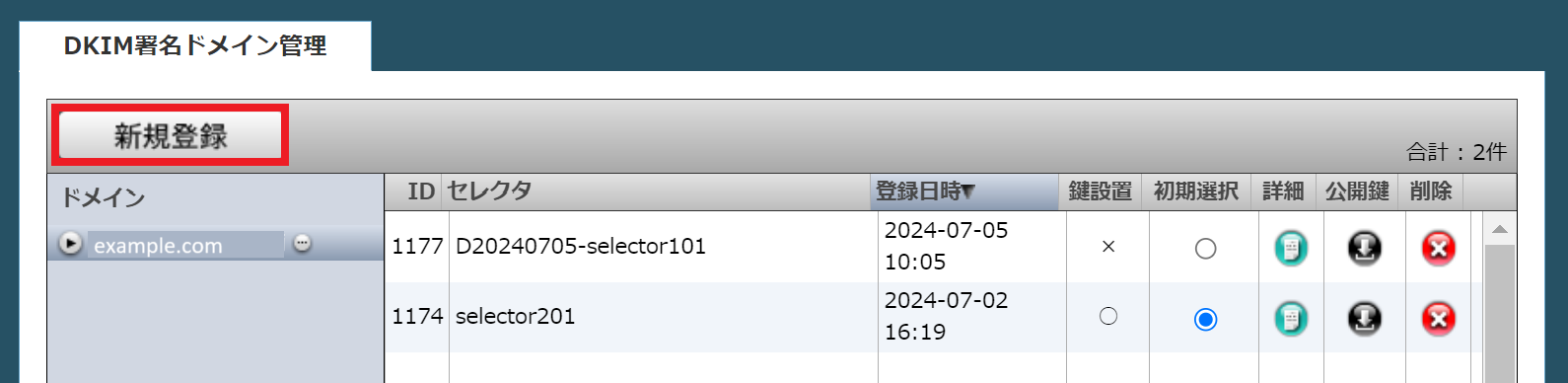

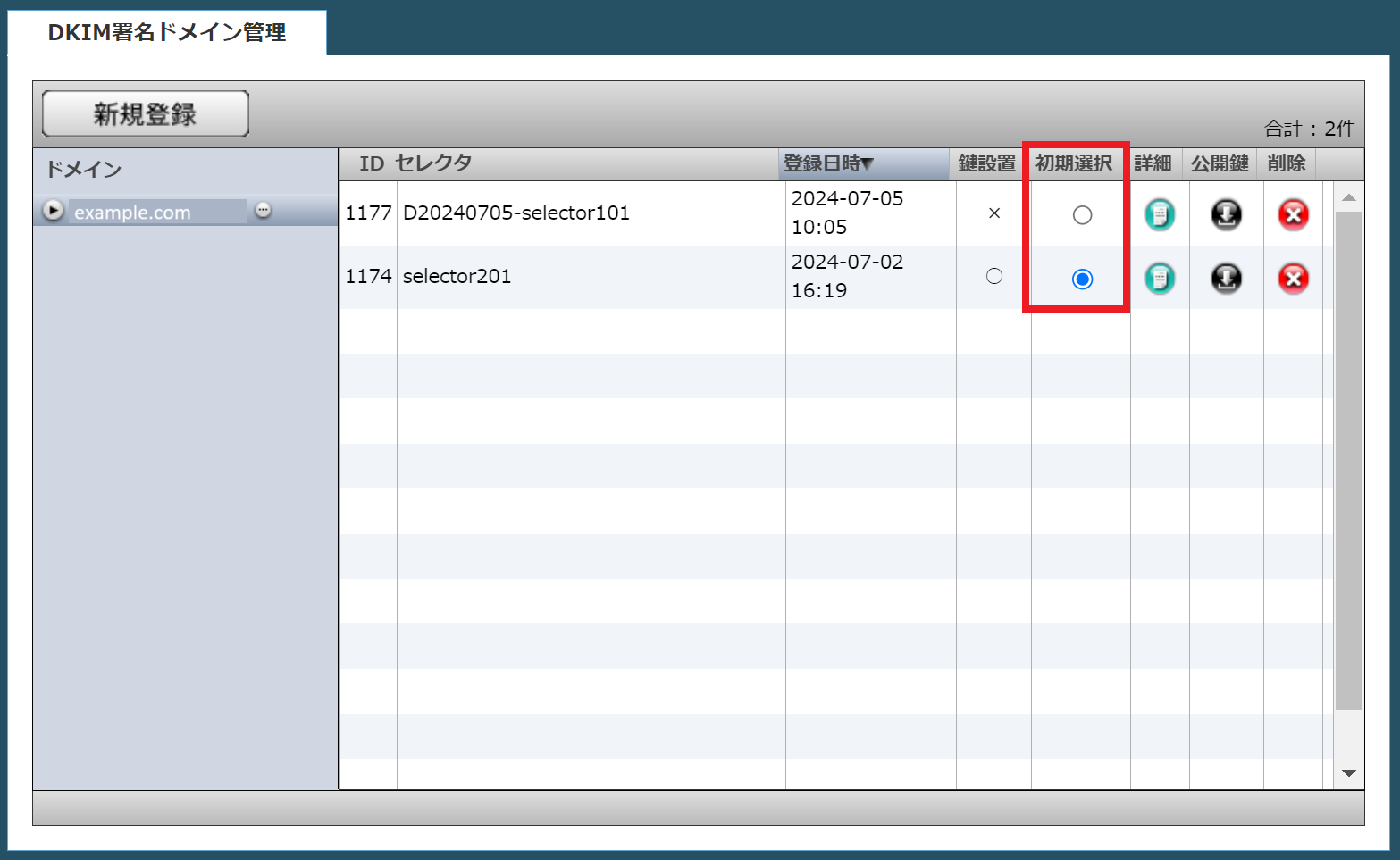

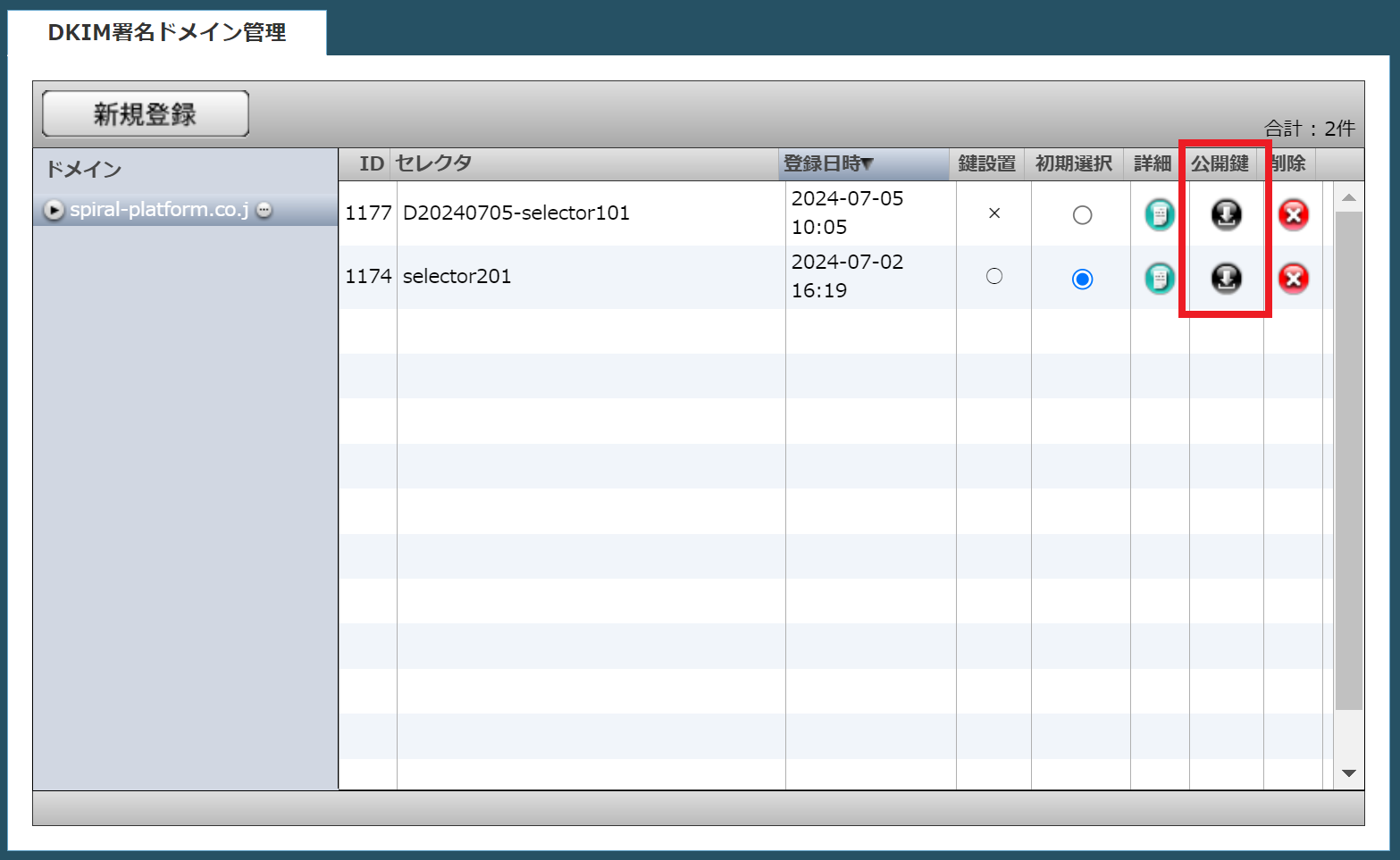

作成したDKIM署名ドメインの一覧が表示されます。

新しく設定する場合は「新規作成」ボタンをクリックします。

差出人メールアドレスに使用するドメインを登録し、同時に署名に使用するキーペアを生成します。

スパイラルではキーペア自動生成ツールを提供していますが、ユーザが生成したキーペアを登録することも可能です。

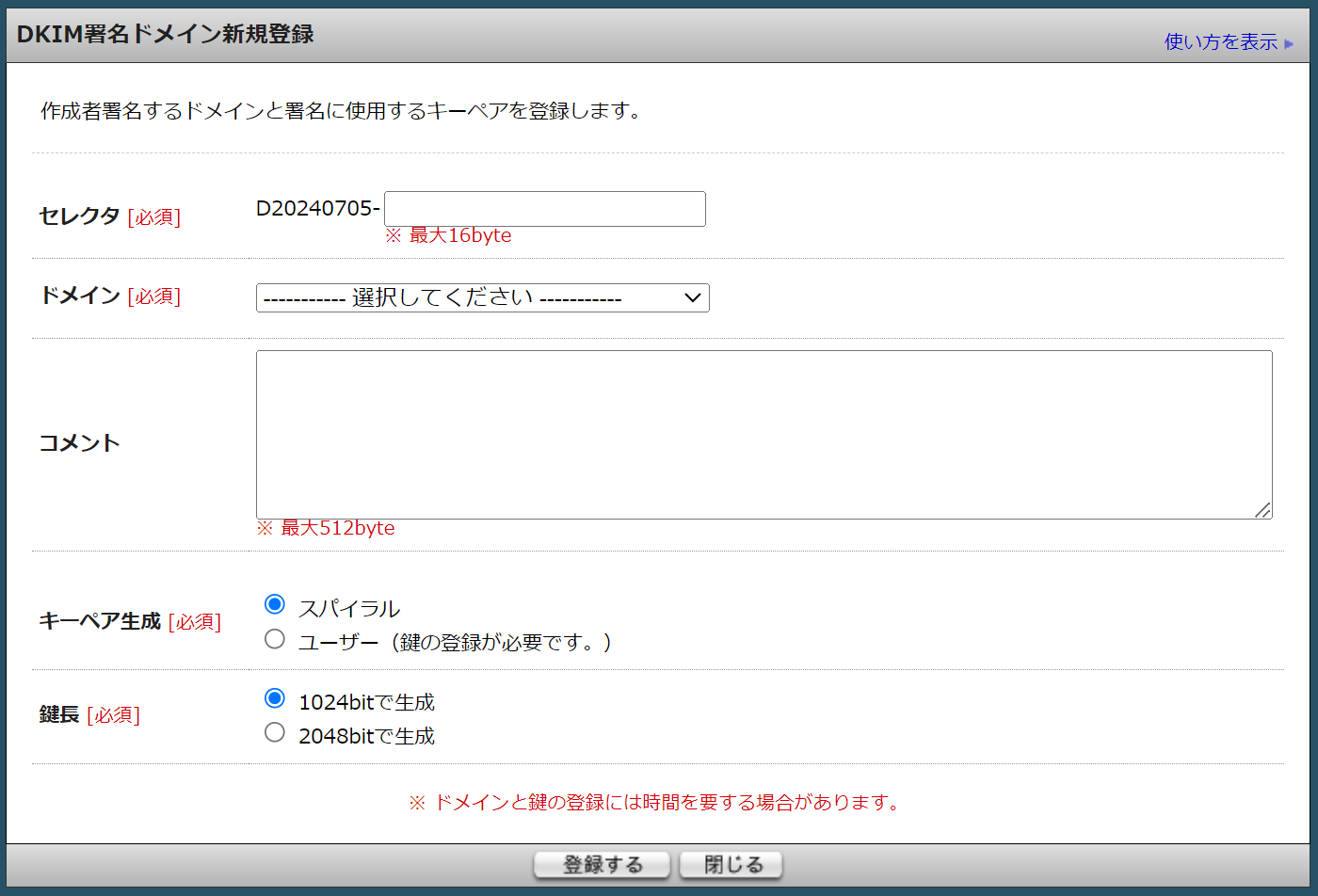

セレクタとドメイン

セレクタとは、ドメインが署名する際に異なるキーペアでも、署名検証時に区別できるようにする為のものです。

署名に使用する鍵は1年程度を目処に交換することを推奨します。

同一ドメインが異なるキーで署名するケースとして鍵の交換時や、送信システム別に鍵を分ける場合などが想定されます。

セレクタとドメインの組み合わせはユニーク(重複不可)です。

なお、差出人メールアドレスが異なる場合でも、ドメインが同一の場合は同じドメインによる署名が可能です。

コメント

設定にコメントをつけることができます。

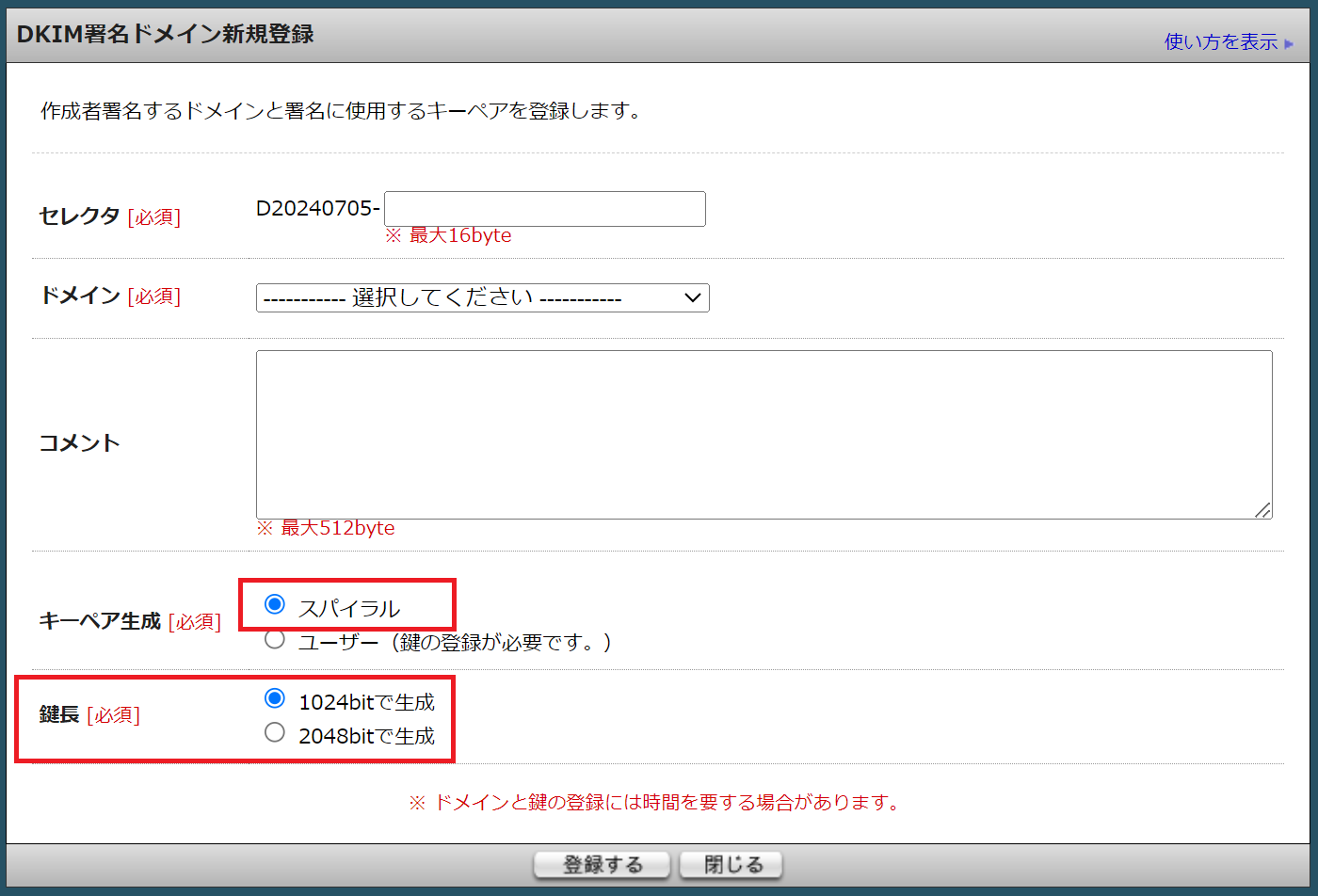

キーペア生成

署名に使用するキーペアを生成し登録します。

以下2種類の登録方法のどちらかでキーペアを登録してください。

(1)スパイラル

スパイラルがキーペアを自動生成します。

生成する鍵長のサイズを選択します。

※ 2048bitを選択した場合は、暗号レベルは高くなりますが、署名負荷が高くなる為、配信速度に影響する場合があります。ご了承ください。

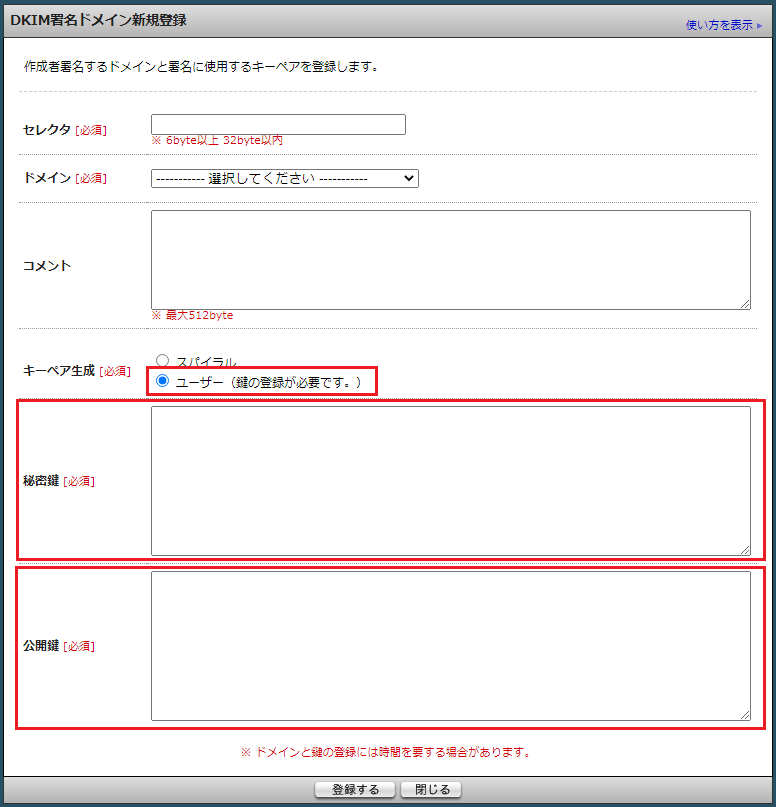

(2)ユーザー

ご用意いただいた秘密鍵と公開鍵のキーペアを登録してください。

1024bitまたは2048bitの鍵を生成してください。

※ 2048bitの場合は、暗号レベルは高くなりますが、署名負荷が高くなる為、配信速度に影響する場合があります。ご了承ください。

※ 1行あたり80byte以上の秘密鍵は登録できません。秘密鍵は1行あたり79byte以内で登録ください。

設定が完了したら「登録する」ボタンをクリックします。

登録したセレクタが一覧に表示されます。

「初期選択」にチェックがついているセレクタが、配信時の設定の際にデフォルトで選択されます。

2. 公開鍵の宣言(作成者署名の場合)

公開鍵は、DKIM署名ドメインの登録画面からダウンロード可能です。

DNSサーバへの公開鍵の登録については、貴社のDNSサーバ管理担当者様に「DNSサーバにTXTレコード」を登録することについてご相談ください。

DNSサーバに登録するTXTレコードの記述例

selector201._domainkey.example.com. IN TXT

"v=DKIM1;k=rsa;p=MIGfMA0GCSqGSIb3...(省略)"selector201 <セレクタ>

example.com<署名ドメイン>

MIGfMA0GCSqGSIb3...(省略) <公開鍵データ>

DKIM設定方法参考(外部サイト)

DKIMの設定方法はご利用のDNSサーバによって異なる場合がございます。

詳細な設定方法については、ご利用のDNSサーバの管理部門へご確認ください。

DKIM レコードの例

https://www.naritai.jp/guidance_dkim_example.html

SPF、DKIM の設定

https://www.naritai.jp/guidance_spf_dkim.html

検証ツール

DMARC DKIM CHECK について | なりすまし対策ポータル ナリタイ

check@naritai.jp宛に空メールを送信すると、ナリタイ(上記サイト)から送信ドメイン認証の結果を返送します。

登録したセレクタの「鍵設置」が×になる場合

設定したセレクタの「鍵設置」が×になる場合には、以下のような可能性が考えられます。

また、DNSサーバ側の設定が完了するまで設定は完了しておりませんので、操作画面上での新規作成時点の鍵設置は「×」が表示されます。

原因 :DNSサーバ側に記述した内容に誤りがある場合(例:公開鍵の末尾が欠損している場合/公開鍵の末尾に不要な値が記載されている場合 など)

確認方法:DNSサーバにご登録いただいたTXTレコードの内容について、

DKIM署名ドメインの登録画面からダウンロードした値と差異がないかなどをご確認ください。

※上記原因は一例となります。DNSサーバ側をご確認いただいた上で問題等ない場合には、ユーザーズデスクよりお問い合わせください。

DNSサーバ側の確認につきましては、DNSサーバの管理担当者様、もしくはユーザーズデスクにご確認ください

3. 配信時の設定

DNSサーバへの公開鍵の登録後、配信設定のメールヘッダ情報設定「DKIM署名」のプルダウンで登録した作成者署名を設定します。

作成者署名を設定していない場合、第三者署名のDKIM署名が選択されます。

作成者署名が選択され認証に成功している場合、「送信元認証」は黄色、もしくは青色の信号になります。

※信号については「送信元認証」をご確認ください。

4. 受信メールでの確認

メール受信時にDKIM認証を実施しているメールサービス(ex.Gmail)にテストメールを送信し、受信メールのヘッダからDKIM署名の内容と認証結果を確認することができます。

[ヘッダに記載されるDKIM署名と認証結果]

| ヘッダ | 記載例 | 確認点 |

|---|---|---|

| DKIM-Signature: | v=1; a=rsa-sha256; c=relaxed/relaxed; d=example.com; s=selector201; t=1720162720; bh=LnKlcmignlp…(省略)… | 署名の確認

・署名ドメイン(d=)を確認する スパイラルで署名している場合は「smp.ne.jp」、作成者署名の場合はFromアドレスのドメインと一致していること ・セレクタ(s=)がDNSに設置したセレクタと一致していること |

| Authentication-Results: | [Microsoft 365の場合の例] Authentication-Results: spf=pass (sender IP is XX.XXX.XXX.XXX) smtp.mailfrom=rcvXX.smp.ne.jp; dkim=pass (signature was verified) header.d=example.com;dmarc=pass action=none header.from=example.com;compauth=pass reason=100 |

認証結果の確認

・認証結果(dkim=)が「pass」となっていること |

| [Gmailの場合の例] Authentication-Results: mx.google.com; dkim=pass header.i=@example.com header.s=selector201 header.b=XXXXXX; spf=pass (google.com: domain of spiral-error-XXXXXXXXXX@rcvXX.smp.ne.jp designates XX.XXX.XXX.XXX as permitted sender smtp.mailfrom=spiral-error-XXXXXXXXXX@rcvXX.smp.ne.jp; dmarc=pass (p=QUARANTINE sp=QUARANTINE dis=NONE) header.from=example.com |

その他の認証結果に、以下のようなものがあります。

| 認証結果 | 説明 |

|---|---|

| none | DKIM署名が付与されていない。 |

| neutral | DKIM署名が付与されているが、文法の誤りなどで照合できない。 |

| pass | DKIM署名が付与されていて、受信者にとって受け入れられるものであり、かつ、照合に成功した。 |

| policy | DKIM署名が付与されているが、ローカルポリシーによって受け入れられない。 |

| fail | DKIM署名が付与されていて、受信者にとって受け入れられるものであるが、照合と認証に失敗した。 |

| temperror | 一時的な問題で認証処理が実行できなかった。 |

| permerror | 永続的なエラーで認証処理を実行できなかった。 |

上記の認証結果はRFC5451をもとに作成しています。 認証結果はメール受信サーバが記述するため、受信側の仕様によっては結果の記述に差異がございます。